Россия может ударить не только с моря или суши. О возможности новых кибератак напомнили в Госспецсвязи и призвали все компании усилить защиту своих информационно-телекоммуникационных систем и информресурсов. А для госорганов и госкомпаний придумали порядок работы в онлайне. Например, ИТ-системы, в которых обрабатывается служебная или секретная информация, составляющая гостайну, запрещается подключать к сети интернет. Но объектом нападения может быть не только информация, а также инфраструктура.

Каким может быть невидимое вторжение и как от него защититься, «Большому Киеву» рассказал спикер волонтерской группы InformNapalm Михаил Макарук.

Информационный бой

Какие атаки в сети может предпринять Россия?

По нашим оценкам примерно 40% этой гибридной войны приходится на технологии, связанные с информационными диверсиями. Практически любая кибератака так или иначе связана с информационной войной. Центральный ситуационный центр по кибербезопасности также фиксирует увеличение количества кибератак и их масштабность. Например, по данным СБУ, российские спецслужбы все чаще используют кибератаки для обострения общественно-политической обстановки в Украине. Это хорошо, что наши службы стали отслеживать появление новых вирусов и способов атак. Чтобы работать на упреждение, а не ликвидировать последствия нападения.

Очень символично, что на этой неделе, 30 ноября, отмечается Международный день защиты информации, который был введен ровно 30 лет назад по случаю первой массовой эпидемии компьютерного червя, названного по имени его создателя – Морриса. Но ни количество вирусов, ни масштабы эпидемий не сокращаются. Возникает вопрос: можно ли победить в этой войне?

Главное отличие кибероружия от других видов вооружений в том, что оно скоропортящееся и его нельзя накопить впрок. Программное обеспечение меняется очень быстро. Причем главное оружие здесь не программный код как таковой, а люди с определенными знаниями и подготовкой. Поэтому главное здесь – постоянно совершенствовать навыки, изучать новые угрозы, чтобы адекватно на них реагировать.

Нужно понимать, что мы уже живем в цифровом мире, где виртуальны не только деньги или документы. Сложные информационные системы давно помогают управлять энергетическими объектами, опасными производствами, обеспечивают работу транспорта и т. п.

Можно ли выделить какие-то основные направления вредоносного воздействия?

Есть три условных уровня безопасности:

- защита личных данных;

- защита корпораций, как частных, так и государственных;

- защита государственных институций.

Персональная защита

Что вы имеете в виду под личными данными?

Все, что человек сообщает посредством сети интернет. Надо понимать, что отправленное однажды в сеть остается там навсегда, даже если вы думаете, что зачистили все следы. Письма, комментарии и даже лайки. Вспомните, как часто вы меняете пароль на своих гаджетах и аккаунтах в соцсетях, месенджерах, почте. Тем более, что пароль у большинства самый простой: шесть одинаковых цифр (например, шесть единиц) или qwerty, admin, user и тому подобные.

Кроме того, до сих пор многие продолжают пользоваться русскими почтовыми сервисами типа Yandex, bigmir, mail.ru. После блокировки доступа к этим и другим российским ресурсам, часть пользователей стала обходить блокировку посредством технологии VPN (обеспечивает анонимный доступ). Это надежная технология защиты данных, но только если она платная. Никто не даст вам просто так хороший качественный сервис. «Яндекс» и «ВКонтакте» делают это для своих пользователей, чтобы хоть как-то удержаться в Украине.

Волонтерская инициатива InformNapalm появилась в ответ на российскую агрессию в Украине в марте 2014 года. Ее запустили журналист Роман Бурко (Украина) и военный эксперт Ираклий Комаксидзе (Грузия). Теперь она объединяет усилия более 30 добровольцев из больше чем 10 стран.

Исследования InformNapalm доступны для читателей на более чем 20 языках. Основные достижения: 1700 журналистских расследований переведены на разные языки; крупнейшая онлайн-база данных, подтверждающая военную агрессию России против Украины идентификация лиц, которые могли участвовать в сбитии полета MH17 над оккупированным Донбассом (эта информация использовалась в отчетах наших из команды Bellingcat); эксклюзивный анализ SurkovLeaks – рассылки электронной почты, принадлежащей отделению Суркова, полученного Украинским киберальянсом (подлинность электронных писем была подтверждена несколькими авторитетными организациями, в том числе лабораторией DFR Атлантического совета).

Выводы InformNapalm были представлены официальными украинскими делегациями во время Парламентской ассамблеи Совета Европы и Парламентской ассамблеи НАТО в 2016 году.

Далее – мессенджеры. Такие как Viber и Telegram уже не могут считаться безопасными. Так, Viber активно используется рекламными агентствами. Вы пару раз проехали мимо гипермаркета и вам начинает приходить их реклама о распродажах. А в августе 2018 года Telegram согласился передавать спецслужбам (пока кроме российских) IP-адреса и номера телефонов пользователей, заподозренных в терроризме на основании решения суда.

Что же можно сделать?

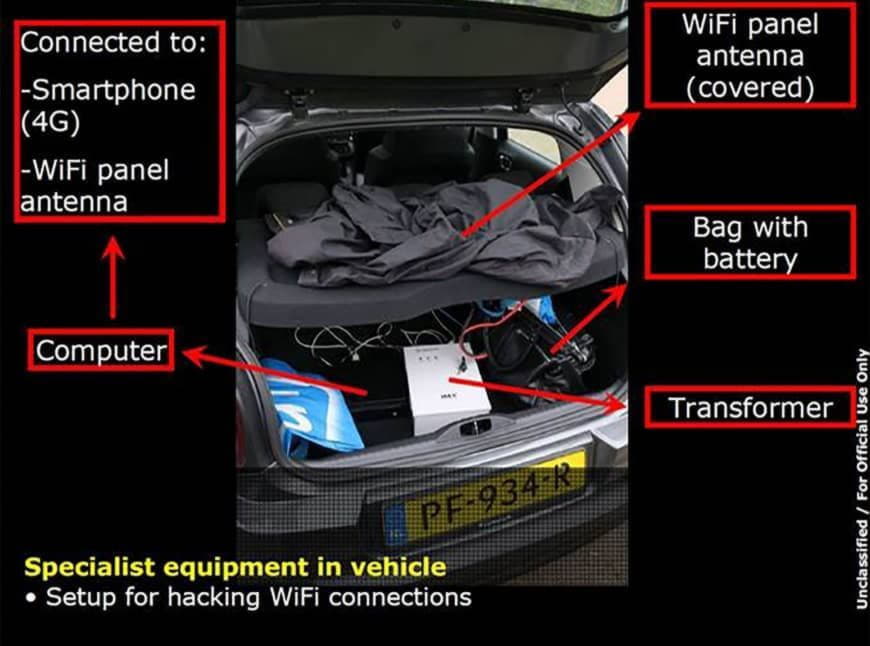

Прежде всего, помнить, что абсолютной безопасности достичь невозможно. При необходимости можно снять всю информацию со смартфона или другого гаджета, просто положив под стол, где лежит телефон, небольшой рюкзак со спецоборудованием. Такое уже есть в Украине, хотя стоит оно несколько миллионов долларов. Нечто похожее, только более старого образца, изъяли у русских шпионов в Нидерландах, где они пытались перехватить компьютерные сигналы у организации, занимающейся расследованием химатак в Сирии и отравления в Солсбери.

Но в отношении рядовых украинцев такое оборудование не используется. Поэтому просто надо выбирать мессенджеры, которым вы доверяете. Мне нравится, например, Signal или тот же WhatsApp. Что касается почтовых программ, то здесь более важна двухфакторная идентификация пользователя. Номер телефона является одним из идентификаторов: вы заходите в компьютер – вам приходит сообщение на телефон и надо подтвердить это действие (как вариант – одноразовым паролем).

Плюс пользоваться хорошо защищенными паролями: минимум 16 символов, среди которых большие и малые латинские буквы, цифровые значения и, например, восклицательные или вопросительные знаки (то есть написанные при нажатой клавише Shift).

Надо помнить также и о защите надежным паролем Wi-Fi роутеров. Надо периодически менять пароли доступа и чистить кэш поисковой системы (чаще всего — это Google). Плюс хранить всю личную информацию либо в облаке, либо на внешнем накопителе.

Кстати, есть случаи, когда недалеко от входа в министерства или офисы компаний кто-то «теряет флешки», а беспечные сотрудники пользуются халявой, открывая доступ злоумышленникам к своим компьютерам. Точно так же не надо открывать непонятные файлы или картинки, которые кто-то вам прислал. Сейчас под одним типом картинки в формате jpg скрывается до 120 различных «троянов».

Кто их подбрасывает?

Кто угодно. Это могут быть пособники иностранных разведок, а могут быть конкуренты или те, кто хочет отомстить своему работодателю. Дело в том, что технологии становятся с каждым годом все дешевле, и доступны все более широкому кругу людей. Раньше разработку сложных информационных систем могли себе позволить только госорганы или крупные корпорации. Сейчас на черном рынке можно купить за $20 программу для взлома почты или поручить это хакерам (цена от $30). Мало того, вам гарантируют вернуть деньги в случае неудачи. Поэтому спасение утопающих, как говорится, только в их руках.

В СБУ говорят, что россияне используют Украину как полигон для испытания своего кибероружия и его эффективности против современных методов киберзащиты. Вы согласны?

Отчасти это так. Но не надо думать, что здесь работают только русские. Пользуясь слабостью контроля и главное – наказания за свои действия тут работают турки, болгары и много кто еще. Например, КГБ Беларуси. Спецслужбы, как правило, интересуются гостайной и корпоративными секретами, а личные информация украинцев им нужна только для вербовки и шантажа. Например, чтобы человек бросил свою работу и пошел клерком на госслужбу.

Атаки на инфраструктуру

Какие объекты в столице вы считаете наиболее подверженными возможной кибератаке?

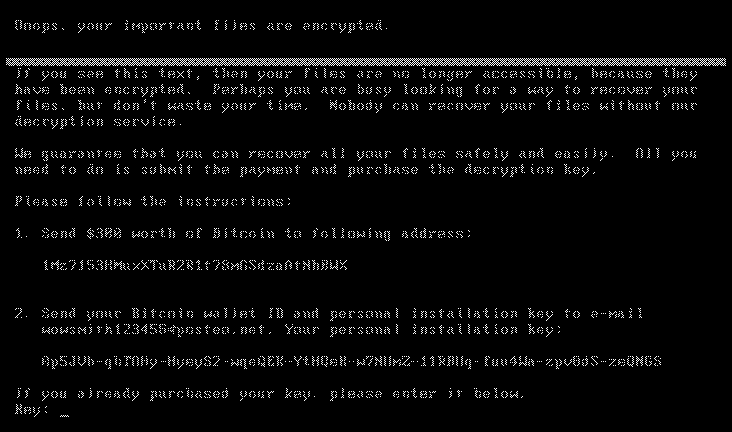

Трудности, которые создал в прошлом году вирус Petya для обычных граждан, стоявших в очередях к банкоматам, несравнимы с ущербом, который может быть нанесен критической инфраструктуре. Например, отключение электроэнергии и водоснабжения в крупном промышленном центре или городе-миллионнике. Вспомните, как в прошлом году из-за аварии пропало электричество, и жители Оболонского района сидели без света и воды.

Также может быть нарушение логистики поставок продовольствия, что приведет к искусственному дефициту товаров первой необходимости. Поэтому под защитой от кибератак должны быть химические производства, ТЭЦ, водоканал, системы управления движением метрополитена, аэропортов и железной дороги. Объекты критической инфраструктуры подпадают под три универсальных критерия: от них зависит жизнь, здоровье и национальная безопасность.

Как их можно защитить?

Прежде всего, не использовать российский и пиратский софт. Взломанная программа априори не может быть безопасной. Что может быть – показало распространение вируса Petya А, который заразил компьютеры бухгалтеров предприятий при очередном обновлении программы M.E.Doc Причем украинская компания-разработчик программы была признана пострадавшей стороной, так как была не в курсе о наличии зловреда в обновлениях.

Это лишний раз показывает важность защиты серверов компаний, где тоже иногда стоят примитивные пароли из четырех символов. А также устаревшее программное обеспечение.

В этом смысле хуже всего обстоят дела на государственном уровне, где просто нет нужных специалистов.

В чем конкретно выражается уязвимость наших госструктур?

Украинский киберальянс в рамках проведения акции #FuckResponsibleDisclosure (FRD) по поиску и выявлению уязвимых мест в государственных структурах и на гособъектах выявил крайне низкий уровень киберзащиты, в том числе на самых стратегических предприятиях. Здесь и Минобороны и «Энергоатом» и многие местные администрации.

Наиболее часто компьютеры предприятий намеренно заражают вирусами, позволяющими получить удаленный доступ к управлению системой. Скажем, есть каналы Днепр-Донбасс или Днепр-Кривой Рог, где перекрытие шлюзов может оставить меткомбинаты и городское население без воды. И надо быть уверенным, что какой-то парень в Барнауле не сможет сделать это.

Например, хактивисты обнаружили, что планшеты полицейских легко уязвимы для хакеров. Что может позволить мошенникам манипулировать вызовами правоохранителей и получать доступ к специальным реестрам. О проблеме сообщили МВД и СБУ, однако реакции на обращение так и не последовало.

Сейчас все волновались насчет переноса выборов, а тот факт, что сайт ЦИК имеет уязвимости – никого не волнует. Наоборот, в ответ на наши сообщения их сисадмин заявляет, что мы распускаем фейки. Я хочу ему напомнить, что для написания кода сайта использованы документы Oraclе образца 1999 года.

При этом Верховная Рада выделила ЦИК дополнительно почти 50 млн грн на кибербезопасность.

Сообщается, что в Секретариате ЦИК создадут отдельное подразделение по кибербезопасности, и установят современное оборудование, которое позволит защитить информацию. Здесь надо внимательно следить, на что будут потрачены деньги налогоплательщиков.

Потому что большая часть средств, выделяемых на кибербезопасность в Украине, уходит на проведение разные форумов и зарубежные командировки по обмену опытом, где кто попало получает сертификаты «киберзащитников», чтобы нажиться на модной теме.

Неужели нам не нужен зарубежный опыт?

Нам нужны классные спецы, которые разбираются в современных информационных технологиях. Реально нам помогают в этом только американцы, которые работают по договору с Госспецсвязью. Наши компании и госорганы получают колоссальный опыт современной кибервойны, которого нет у других стран. Американцы понимают ценность этого опыта, потому и помогают нам.